Tecnologia oferece login sem senha através de chave de acesso: impressão digital, reconhecimento facial, PIN do celular. Muitas empresas oferecem gratuito. Adoção massiva pode demorar. Não migre de senhas obsoletas para tecnologia extinta.

Já pensou em acessar portais de notícias e aplicativos sem ter que inserir nome de usuário e chave de acesso? Essa forma de interação está cada vez mais próxima de se tornar realidade, proporcionando uma experiência mais fluida e segura para os usuários. As chaves de acesso (ou passkeys, em inglês) estão ganhando destaque no cenário digital, prometendo revolucionar a maneira como nos conectamos online.

Além disso, a utilização de passwordless entry e outras formas de autenticação sem senha estão se tornando populares, trazendo mais conveniência e proteção para os dados dos usuários. Com a evolução dessas tecnologias, a praticidade de acessar informações sem depender de uma chave de acesso tradicional está se tornando uma realidade palpável, transformando a experiência digital de milhões de pessoas em todo o mundo.

As Vantagens da Chave de Acesso na Tecnologia

Várias empresas, incluindo as gigantes da tecnologia, estão adotando as chaves de acesso como uma maneira mais segura e conveniente de acessar seus serviços. Nomes como Apple, Microsoft, Meta, X (ex-Twitter), PlayStation, Amazon, Nintendo e TikTok já estão implementando essa tecnologia em seus sistemas. O WhatsApp, de propriedade da Meta, recentemente introduziu o login por chave de acesso em seu aplicativo para iPhone após já estar disponível para Android desde 2023.

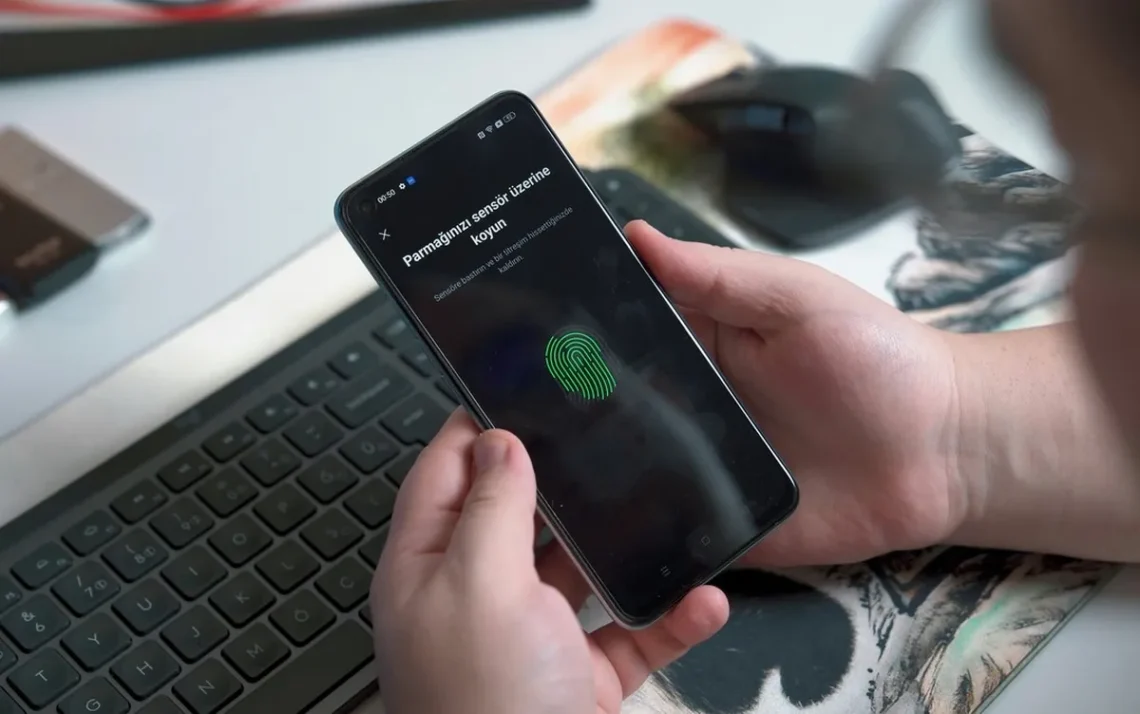

Conversamos com especialistas em tecnologia e identidade para entender como as passkeys funcionam e se elas são realmente seguras, e se um futuro sem senhas é uma possibilidade real. As chaves de acesso são uma tecnologia que possibilita o acesso a sites e aplicativos sem a necessidade de digitar senhas tradicionais. Em vez disso, é possível desbloquear contas usando métodos como impressão digital, reconhecimento facial ou PIN do celular.

Com as passkeys, entrando na sua conta do Facebook através do Face ID no iPhone ou acessando o Gmail com a impressão digital do celular Android são cenários possíveis. Essa tecnologia elimina a preocupação de lembrar senhas complexas ou fáceis de adivinhar, como datas de aniversários.

A Evolução da Autenticação: Tecla de Acesso x Senhas

Há uma expectativa de que as chaves de acesso possam eventualmente substituir as senhas convencionais, tornando-as obsoletas. Empresas como o Google estão incentivando a migração para essa tecnologia, visando tornar o uso de senhas algo raro no futuro. Embora haja um movimento expressivo de adesão por parte de grandes empresas e aplicativos, não é certo que a migração total ocorrerá em breve.

Micaella Ribeiro, especialista em identidades e acessos da IAM Brasil, aponta que as chaves de acesso oferecem uma forma mais segura de autenticação em comparação às senhas tradicionais. Arthur Igreja, especialista em tecnologia e inovação, acredita que, embora a senha ainda seja amplamente utilizada, a chave de acesso apresenta métodos mais seguros de autenticação.

A segurança das chaves de acesso é um ponto forte, pois cada uma é única, tornando mais difícil a ocorrência de ataques como phishing. Esse método de autenticação pode inclusive prevenir ataques mais sofisticados, como a clonagem de chips das vítimas, que poderiam comprometer a verificação em dois fatores.

A Revolução da Autenticação: Tecnologia de Chave de Acesso

A mudança para a tecnologia de chave de acesso está impulsionando a busca por métodos mais seguros e práticos de login sem senha. Com a crescente adoção de chaves de acesso por grandes empresas, a tendência é que as senhas tradicionais se tornem obsoletas em algum momento.

Embora a migração completa para a chave de acesso não seja iminente, as vantagens em termos de segurança e praticidade são evidentes. A autenticação por meio de chaves de acesso oferece uma camada extra de proteção contra invasões e ataques cibernéticos, tornando-a uma opção atraente para o futuro da segurança digital.

Fonte: © G1 – Tecnologia

Comentários sobre este artigo